أمن المعلومات للشركات

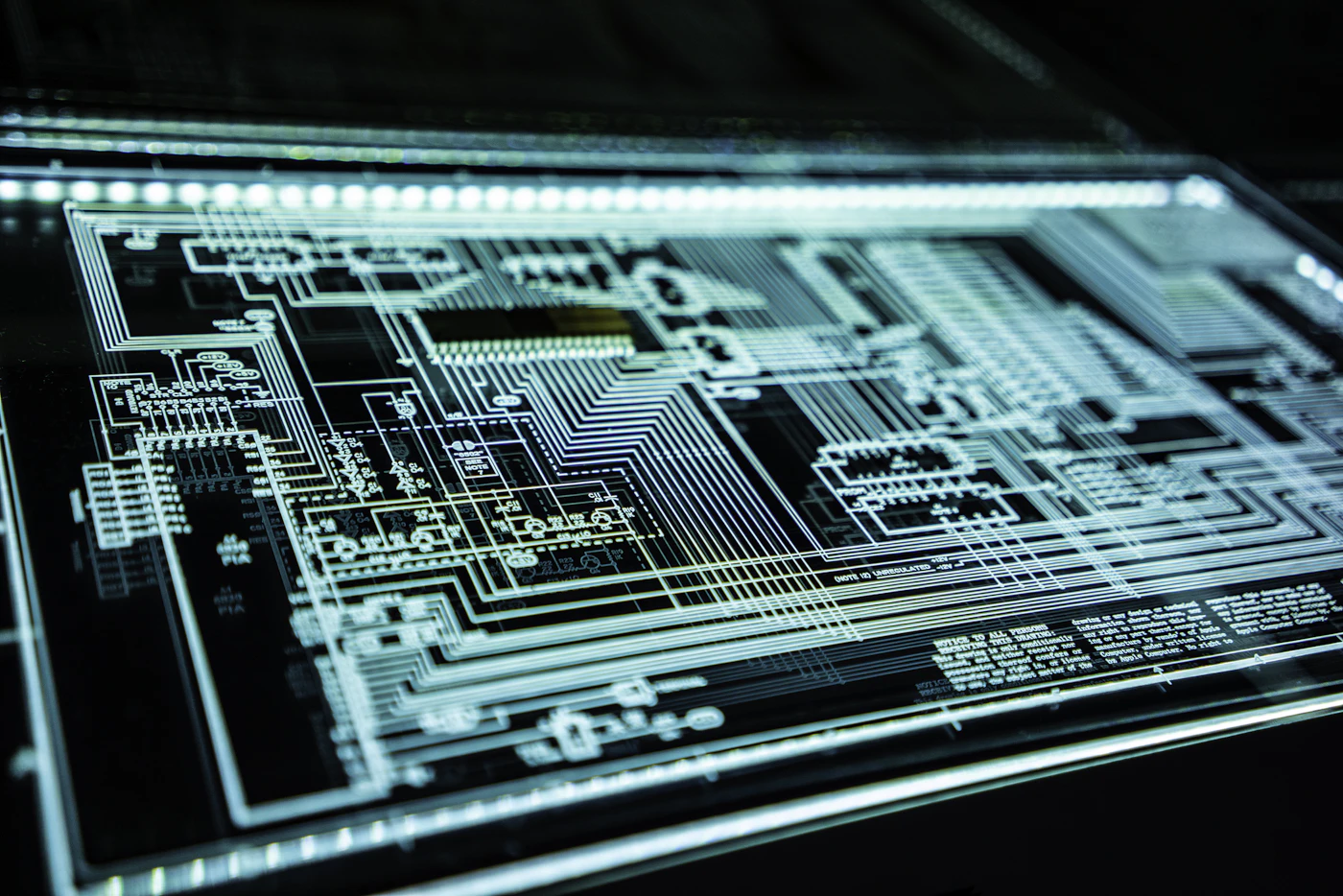

دليل شامل للحماية السيبرانية 2026

استراتيجيات متقدمة وأدوات عملية لحماية بيانات شركتك من التهديدات السيبرانية المتطورة

🛡️ لماذا أمن المعلومات ضرورة وليس خياراً؟

في عصر التحول الرقمي المتسارع، أصبحت البيانات هي النفط الجديد والأصل الأغلى للشركات. مع ذلك، فإن 93% من الشركات معرضة لاختراقات سيبرانية في أي لحظة، والتكلفة المتوسطة لاختراق واحد تتجاوز 4.45 مليون دولار وفقاً لدراسة IBM لعام 2024.

أمن المعلومات لم يعد مسؤولية قسم تقنية المعلومات فقط — بل أصبح قضية استراتيجية على مستوى مجلس الإدارة. الشركات التي تتجاهل الأمن السيبراني تواجه مخاطر متعددة:

- خسائر مالية مباشرة: فدية، غرامات، تعويضات قانونية، وتكاليف استعادة الأنظمة

- تدمير السمعة: فقدان ثقة العملاء والشركاء قد يكون أكبر من الخسارة المالية

- العقوبات القانونية: مخالفة GDPR في أوروبا تصل غراماتها لـ 4% من الإيرادات السنوية

- توقف العمليات: هجمات Ransomware قد توقف الشركة بالكامل لأسابيع

- سرقة الملكية الفكرية: فقدان براءات اختراع، أسرار تجارية، وأبحاث تطوير تكلف سنوات

⚡ أخطر التهديدات السيبرانية في 2026

فهم التهديدات هو الخطوة الأولى لبناء دفاعات فعّالة. إليك أخطر 6 تهديدات تواجه الشركات اليوم:

🎯 استراتيجية الأمن السيبراني المتكاملة

بناء استراتيجية أمنية فعّالة يتطلب نهجاً شاملاً متعدد الطبقات (Defense in Depth). إليك الركائز الأساسية:

1. نموذج الأمان بالصفر ثقة (Zero Trust)

المبدأ الأساسي: "لا تثق بأي شيء تلقائياً، تحقق من كل شيء" — حتى داخل الشبكة الداخلية. يتطلب:

- التحقق المستمر من هوية المستخدمين والأجهزة

- أقل الصلاحيات الممكنة (Least Privilege Access)

- تقسيم الشبكة (Network Segmentation)

- المصادقة متعددة العوامل (MFA) على كل شيء

2. طبقات الحماية المتعددة

- طبقة الشبكة: جدران النار، أنظمة منع التسلل (IPS/IDS)

- طبقة الخوادم: تحديثات أمنية، تصليد الأنظمة، مضادات الفيروسات

- طبقة التطبيقات: اختبار الأمان، مراجعة الكود، WAF

- طبقة البيانات: التشفير (في السكون وأثناء النقل)، النسخ الاحتياطي

- طبقة المستخدمين: التدريب، السياسات، المصادقة القوية

3. مبدأ الأقل امتياز (Least Privilege)

كل مستخدم وتطبيق يحصل فقط على الصلاحيات الضرورية لعمله — لا أكثر. هذا يحد من الضرر في حالة الاختراق.

🔧 الأدوات الأساسية للحماية

لا يوجد حل واحد يحمي من كل شيء. تحتاج لمجموعة أدوات متكاملة:

جدران نار ذكية تفحص محتوى الحزم بعمق، تكشف التطبيقات، وتمنع البرمجيات الخبيثة المتقدمة. أمثلة: Palo Alto Networks، Fortinet FortiGate، Cisco Firepower.

- فحص عميق للحزم (DPI)

- منع التسلل (IPS مدمج)

- كشف التهديدات المتقدمة

- تحكم بالتطبيقات

مراقبة الشبكة لاكتشاف الأنشطة المشبوهة والهجمات، وإيقافها تلقائياً. أمثلة: Snort (مجاني ومفتوح)، Suricata، Cisco Firepower.

- كشف الهجمات في الوقت الفعلي

- إيقاف تلقائي للتهديدات

- تحليل سلوكي للشبكة

- تنبيهات فورية

حماية متقدمة لأجهزة الموظفين (لابتوبات، أجهزة محمولة) تكتشف السلوك الشاذ وتستجيب تلقائياً. أمثلة: CrowdStrike Falcon، Microsoft Defender for Endpoint، SentinelOne.

- كشف التهديدات المتقدمة APT

- تحليل سلوكي بالذكاء الاصطناعي

- استجابة تلقائية للحوادث

- تسجيل كامل للأنشطة

يجمع ويحلل السجلات من جميع الأنظمة لاكتشاف الأنماط الشاذة والهجمات المعقدة. أمثلة: Splunk، IBM QRadar، Microsoft Sentinel.

- تجميع السجلات المركزي

- تحليل متقدم للتهديدات

- ربط الأحداث المتفرقة

- تقارير امتثال تلقائية

نسخ احتياطية تلقائية ومشفرة مع إمكانية استعادة سريعة بعد أي كارثة. أمثلة: Veeam، Acronis Cyber Protect، Commvault.

- نسخ احتياطي تلقائي ومجدول

- استعادة سريعة (RTO منخفض)

- تشفير البيانات المحفوظة

- اختبار دوري للاسترجاع

تشفير الاتصالات للموظفين عن بُعد والتحكم الدقيق بالوصول. أمثلة: Zscaler، Cisco AnyConnect، Palo Alto GlobalProtect.

- تشفير قوي للاتصالات

- مصادقة متعددة العوامل

- تحكم دقيق بالصلاحيات

- مراقبة النشاط عن بُعد

⚙️ التطبيق العملي: 10 خطوات لتأمين شركتك

إليك خطة عملية يمكن تنفيذها خلال 30-90 يوم حسب حجم الشركة:

-

تقييم الوضع الحالي (Security Audit)قم بمراجعة شاملة: ما الأصول المهمة؟ أين نقاط الضعف؟ ما الأنظمة القديمة؟ استعن بشركة أمنية خارجية لـ Penetration Testing.

-

تصنيف البيانات حسب الحساسيةحدد ما هو سري، سري جداً، عام، وداخلي. ركز الحماية على البيانات الأكثر حساسية (بيانات العملاء، معلومات مالية، أسرار تجارية).

-

تفعيل المصادقة متعددة العوامل (MFA) على كل شيءالبريد الإلكتروني، VPN، الأنظمة الإدارية، الحسابات الحساسة — كلها يجب أن تتطلب MFA. استخدم تطبيقات مثل Google Authenticator أو Microsoft Authenticator.

-

تشفير البيانات الحساسةاستخدم TLS/SSL للاتصالات، BitLocker أو FileVault للأقراص، وتشفير قواعد البيانات. البيانات المشفرة لا قيمة لها للمهاجم حتى لو سرقها.

-

تطبيق سياسة كلمات مرور قوية16+ حرف، تغيير كل 90 يوم، عدم إعادة استخدام كلمات قديمة، استخدام Password Manager للشركة مثل 1Password أو LastPass Enterprise.

-

تحديثات أمنية تلقائية ومنتظمةWindows Update، تحديثات نظام التشغيل، البرامج، الأمن السيبراني — كلها يجب أن تكون محدثة. 60% من الاختراقات تستغل ثغرات معروفة لها تحديثات متاحة.

-

تقسيم الشبكة (Network Segmentation)افصل شبكة الموظفين عن شبكة الخوادم عن شبكة الضيوف. إذا اخترق المهاجم جزءاً، لن يصل للكل. استخدم VLANs وجدران نار داخلية.

-

نظام نسخ احتياطي تلقائي 3-2-13 نسخ، على وسيطين مختلفين (مثلاً محلي + سحابي)، 1 خارج الموقع. اختبر الاستعادة شهرياً للتأكد من عمل النظام.

-

مراقبة مستمرة وتحليل السجلاتراجع سجلات الأمان يومياً. استخدم SIEM إن أمكن لأتمتة الكشف. الاكتشاف المبكر يوفر ملايين الدولارات.

-

تدريب الموظفين على الأمن السيبرانيتدريب إلزامي كل 6 أشهر، محاكاة هجمات تصيد، اختبارات دورية. الموظف الواعي هو أقوى خط دفاع.

🚨 خطة الاستجابة للحوادث الأمنية (Incident Response Plan)

حتى مع أفضل الدفاعات، الاختراقات قد تحدث. الفارق بين كارثة وأزمة مُدارة هو خطة استجابة مُعدة مسبقاً ومُختبرة.

مراحل الاستجابة الستة:

- التحضير: فريق استجابة مُدرب، أدوات جاهزة، خطة موثقة، جهات اتصال محددة

- الكشف والتحليل: اكتشاف الحادث، تحديد نوعه وخطورته، جمع الأدلة الرقمية

- الاحتواء: عزل الأنظمة المصابة فوراً لمنع انتشار الضرر (Containment)

- الإزالة: حذف البرمجيات الخبيثة، إغلاق المنافذ المستغلة، إزالة الأبواب الخلفية

- الاستعادة: إعادة الأنظمة للعمل بأمان، استرجاع البيانات من النسخ الاحتياطية، التحقق من النظافة

- الدروس المستفادة: تحليل ما حدث، كيف حدث، وكيف نمنعه مستقبلاً. تحديث الخطة والسياسات

📜 الامتثال للمعايير الدولية

الامتثال ليس فقط لتجنب الغرامات — بل يبني ثقة العملاء ويرفع جودة الأمان. أهم المعايير:

| المعيار | المجال | من يحتاجه؟ | الغرامة |

|---|---|---|---|

| ISO 27001 | أمن معلومات شامل | جميع الشركات | - |

| GDPR | حماية بيانات الأوروبيين | من يتعامل مع بيانات الاتحاد الأوروبي | حتى €20M أو 4% من الإيرادات |

| PCI DSS | أمان بطاقات الدفع | التجارة الإلكترونية والمتاجر | فقدان القدرة على قبول البطاقات |

| SOC 2 | خدمات SaaS والبيانات | شركات البرمجيات والخدمات السحابية | فقدان العملاء الكبار |

| HIPAA | بيانات صحية (أمريكا) | المستشفيات والعيادات | حتى $1.5M سنوياً |

🎓 تدريب الموظفين على الأمن السيبراني

أضعف حلقة في سلسلة الأمان هي الإنسان. 95% من الاختراقات الناجحة تبدأ بخطأ بشري. التدريب المستمر ضروري:

برنامج تدريب أمني فعّال:

- تدريب إلزامي عند التوظيف: كل موظف جديد يجب أن يكمل دورة أمنية في أول أسبوع

- محاكاة هجمات تصيد شهرية: أرسل رسائل تصيد وهمية لاختبار الوعي وقياس التحسن

- تحديثات دورية (كل 6 أشهر): أحدث التهديدات، تقنيات الهجوم الجديدة، وأفضل الممارسات

- تدريب متقدم للأدوار الحساسة: المالية، الموارد البشرية، المسؤولين — يحتاجون تدريباً أعمق

- ثقافة الأمان أولاً: شجع الموظفين على الإبلاغ عن أي نشاط مشبوه بدون خوف من اللوم

📚 مصادر ومراجع إضافية

🔗 مقالات ذات صلة من Morocco ICO

🎯 الخلاصة

أمن المعلومات ليس مشروعاً لمرة واحدة — بل رحلة مستمرة من التحسين والتطوير. التهديدات تتطور يومياً، والشركات التي تنجح هي التي تجعل الأمن جزءاً من ثقافتها وليس مجرد قسم تقني منعزل.

ابدأ بالأساسيات (MFA، تشفير، نسخ احتياطي، تدريب)، ثم ابنِ طبقات الحماية تدريجياً. الأمان المثالي مستحيل، لكن الأمان الجيد كافٍ لردع معظم المهاجمين وحماية أصولك الحيوية.

1 تعليقات